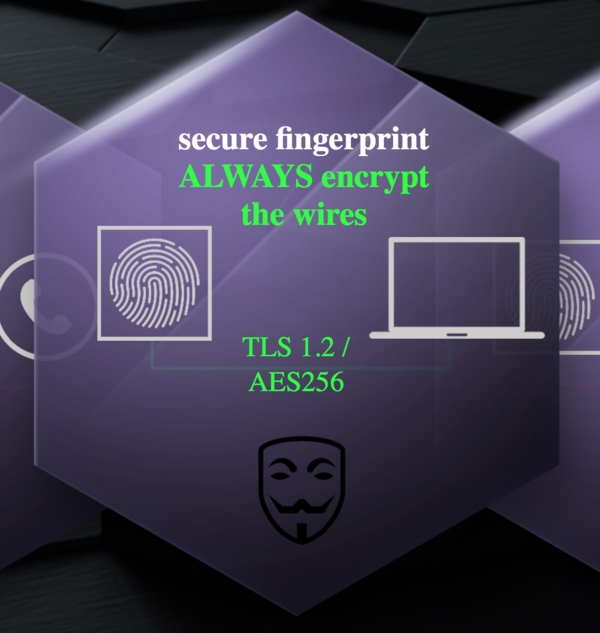

从传感器到主机的加密是需要全方位的,不能出现一丝漏洞,而Synaptics的指纹技术方案已经能做到。

全方位的加密方案

Synaptics的这套端到端的SentryPoint安全套件,基础是SecureLink,它是通过强大的TLS 1.2加密和AES-256位高级加密提供聪传感器到电脑主机的加密保护。这两个加密的算法是目前最高阶的,据Synaptics的人员介绍,要想解开TLS 1.2和AES-256加密数据,一般的家用电脑基本做不到(时间很长很长很长),而采用国家级的超级电脑(如天河之类的超级计算机)也要花费较长的时间,后者对于一般用户来说基本是不可触及。因此其加密坚固的程度是足够的。

此外这套方案里面还包含了PurePrint,可以区分识别真假手指,也就是识别假的指纹。这一个模块是在软件架构里面,可以通过OTA不断升级更新,应对新的威胁,有一点像我们使用的杀毒软件更新特征库。

当然如果这些都不能满足安全要求,Synaptics还有终极大招,那便是Match-in-Sensor传感器匹配方案。这个方案里面,指纹模板只在传感器内进行匹配,并不会把相关的判断数据与主机进行通信,所有信息加上匹配判断都在指纹传感器内部完成,它只会把判断的结果传送至主机,可以是"0"和"1"等等的简数据,并不会有任何指纹的信息。

利用这一架构,操作系统将不会再成为被攻击的途径,因为这里面已经切断了多个链路数据传输。通过Match-in-Sensor方案,所有的生物识别操作在指纹传感器上操作,敏感的数据不会离开芯片,同时只会把简单的判断数据通过SecureLink与主机相连。

指纹信息泄露源头遏制

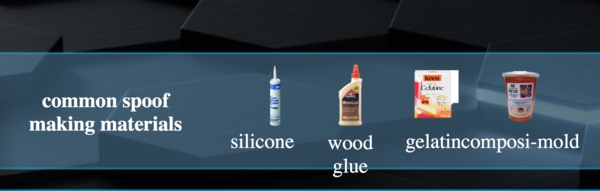

在出现最多的破解指纹识别的案例中,基本都是采用物理破解制作假手指的方式。不过这种物理破解基本只限定于一个目标用户或设备,对于黑客来说吸引比较小,因为其花费大的成本不能获得对等的利益。黑客往往瞄准的是具有联网功能的企业用户机密信息,而这部分的安全往往是由未加密的指纹识别信息所保护,因此这十分需要引起我们的关注。