中国青年网北京12月5日电 12月1日,利用豆瓣作为C&C服务器进行攻击的UNNAMED1989勒索病毒爆发。这一利用“易语言开发环境”为介质实现快速传播的病毒,因为直接以微信扫码取代了以往通过数字货币进行赎买的支付方式,也被形象的称作“微信支付”勒索病毒。

360安全卫士官微于12月2日凌晨紧急发布了UNNAMED1989勒索病毒的传播情况和初步分析结论。但此次“微信支付”勒索病毒所暴露出的黑客新型攻击手段,已引起用户的广泛关注。

时间线:从发现病毒到快速查杀

2018年11月30日,“微信支付”勒索病毒作者开始下发“Unnamed勒索”软件。

12月1日,360安全卫士发布安全预警,提醒用户及时查杀木马。

12月2日,360安全卫士率先发布解密工具,支持unnamed1989勒索病毒解密。

12月3日,360安全卫士发布勒索病毒追溯分析,解析勒索病毒源头以及下发方式,提醒广大用户注意。

12月4日,360支持对该病毒感染的易语言开发环境的查杀。

同日,微信与支付宝两大平台分别作出回应。微信回应称,已第一时间对所涉勒索病毒作者账户进行封禁,对收款二维码予以紧急冻结。支付宝安全中心也表示,已第一时间跟进,目前没有一例支付宝账户受到影响,即便密码泄露也能最大程度的确保账户安全。

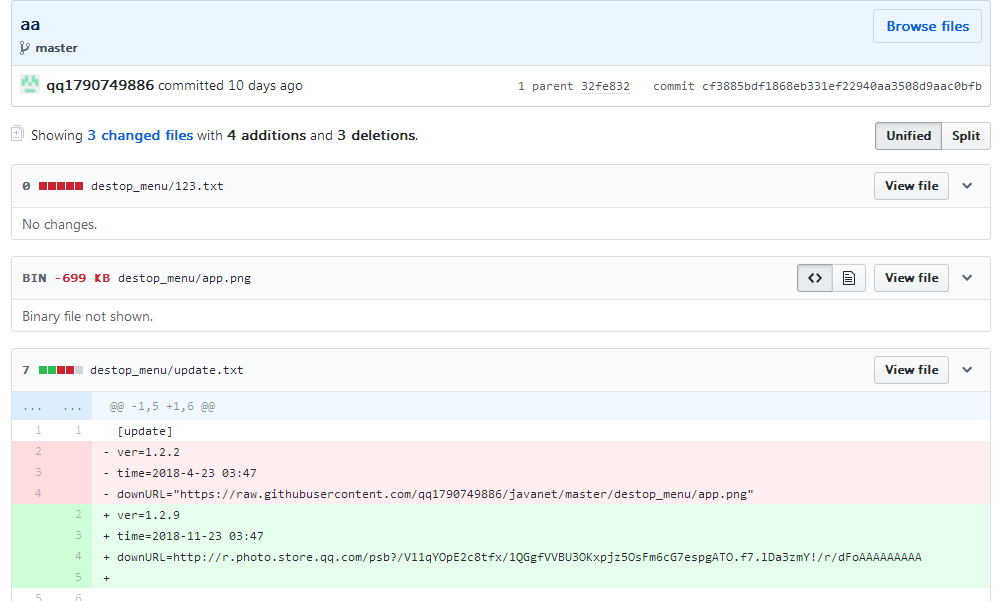

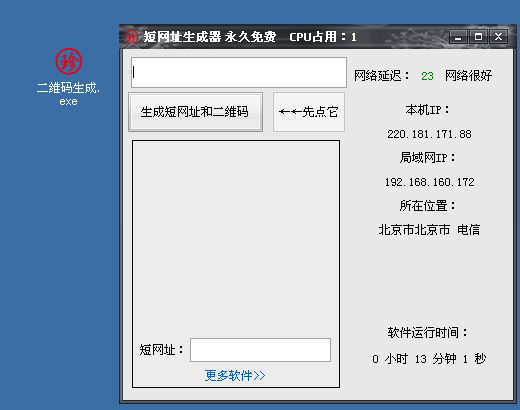

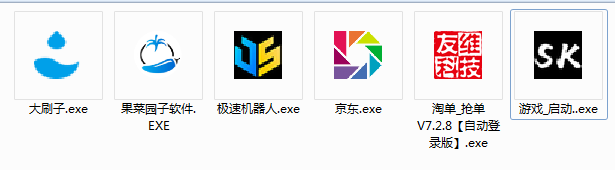

需要注意的是,根据360分析发现,“微信支付”勒索病毒攻击者不仅往受害者机器上植入了勒索病毒,还植入过盗号木马。这些恶意程序会注入到合法进程中工作,并带有更新功能,通过获取攻击者豆瓣主页上的字符串获取更新地址,并根据情况更改植入受害者计算机的恶意程序。

由此可以表明,“微信支付”勒索病毒的攻击是一个持续的、不断跳转的过程,再加上“供应链污染”的传播方式和微信扫码的支付方式,一度引起广大用户恐慌,也让网络安全工作者高度重视。

黑客成长史:从暗中尝试到公开传播

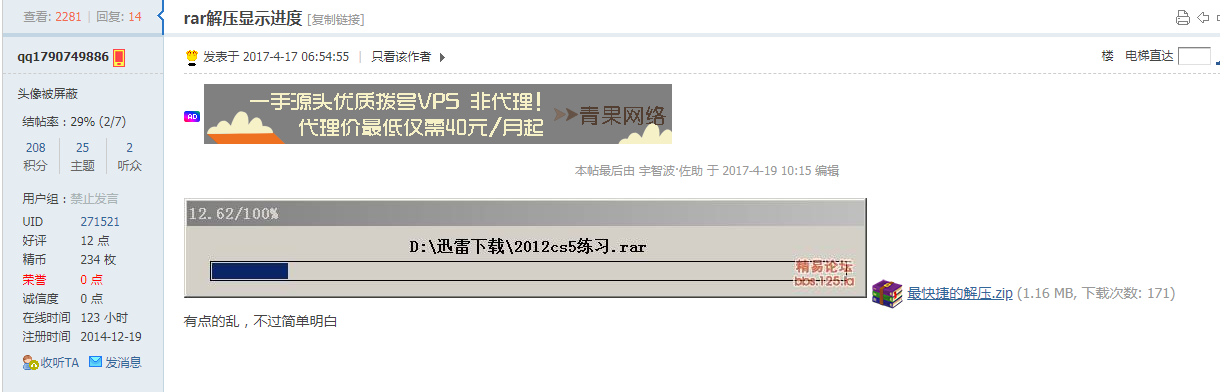

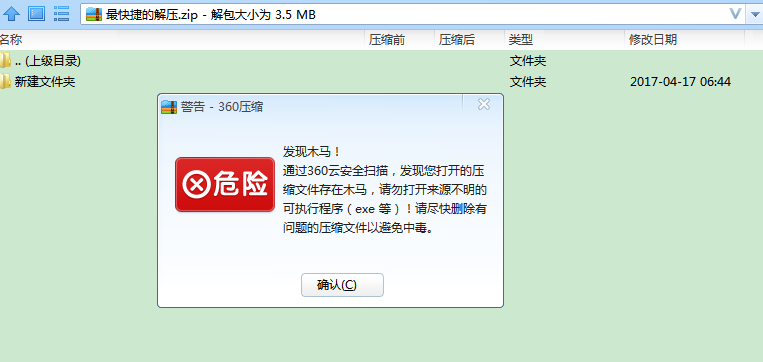

据360研究和追踪,“微信支付”勒索病毒的作者不仅熟练PC开发和移动端开发,还掌握了多个编程语言,早在2017 年4月就开始尝试通过论坛传播“正常源码+带毒模块”。

2018年4月,该作者开始尝试投递带毒工程项目,当时还使用的是Github存储远程控制信息。

到了2018年下半年,该作者开始使用豆瓣分发控制指令。通过豆瓣日记可以看到,其9月30 日开始进行调试。

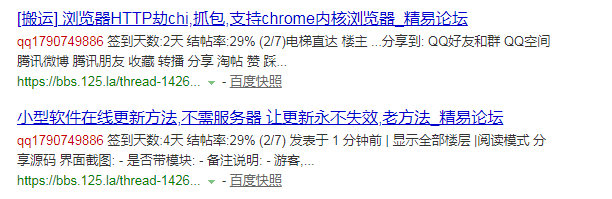

从10月开始,作者通过论坛以“分享源代码”的方式开始尝试传播。

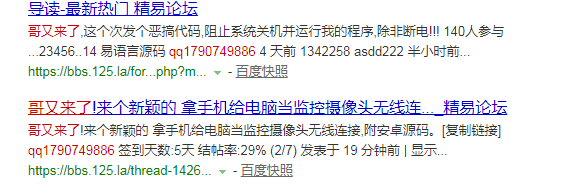

11月13日,作者开始在论坛散布带有恶意代码的所谓“恶搞代码”,这也是感染用户计算机的恶意代码首次对外公开传播。当天,就有易语言的开发者中招。

11月15日,作者在易语言开发者论坛进一步传播这一恶意代码。

11月15日,第一款被感染的应用开始在互联网中传播。

11月19日,超过20款应用被篡改,恶意程序开始在互联网大肆传播。

在11月底,恶意模块被举报,论坛管理员发现问题,并删除了传播源。

京公网安备110105007246

京公网安备110105007246