警示

NSA当然应该反思,虽然他们到现在都没有出来表态回应。但更值得反思的是一个本质性话题:网络安全,到底掌握在谁的手里?

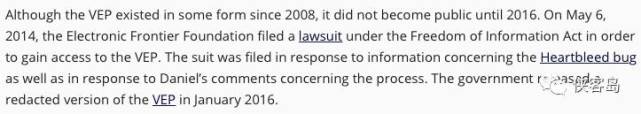

就此次而言,美国政府内部的决策流程更值得被诟病。其内部有个简称为VEP(Vulnerability Equity Process)的流程,其用处是,当NSA或美国其他政府部门发现一个软件的漏洞,要走这个流程,决定是不是把漏洞公开。把漏洞公开,微软等厂商很容易就能制造出补丁,漏洞就消失了;不把漏洞公开,这些政府部门就可以自己留着用,用于“执法、情报收集或者其他’攻击性’利用”。虽然这一被奥巴马政府创造的流程既不是法律也不是总统令,但从2008年一直实施至今。

在美国之外的其他国家人民看来,这一流程显然是有问题的:这一近乎可以被称为“黑箱”的流程,整个世界的网络安全风险全由美国的内部机制决定,其他人不明不白地就被暴露在了风险面前。

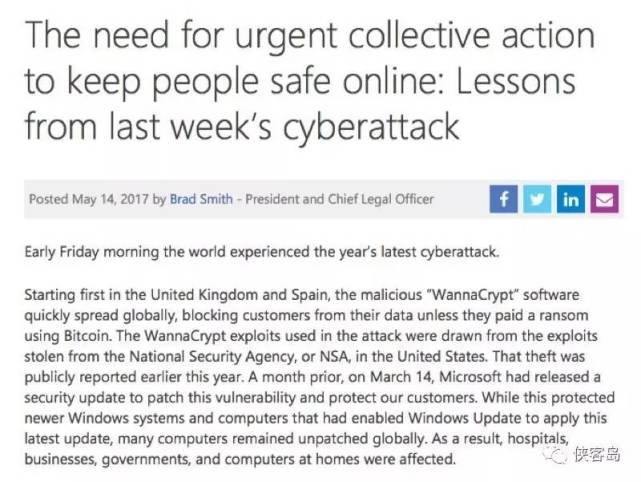

对此,微软总裁Brad Smith也在自己的博客上愤怒地说,“如果这些政府部门继续躲在暗处挖掘全球电脑系统的漏洞,然后制成所谓的’武器库’用来攻击别国或是’买卖’,那么你们就是网络犯罪的帮凶!”

从这个意义上说,习近平多次讲“没有网络安全就没有国家安全”,绝对是有的放矢的。试想,这次病毒还是在可控范围内的,下一次如果网络攻击的规模更大、目标更明确呢?

从中国的角度看,在大多数人印象中,上一次如此规模的病毒爆发,大概还要追溯到十几年前的“熊猫烧香”。而像此次的病毒这样,一旦中招几乎无解、面临自身重要资料被“绑架”的严重情况,也属罕见。

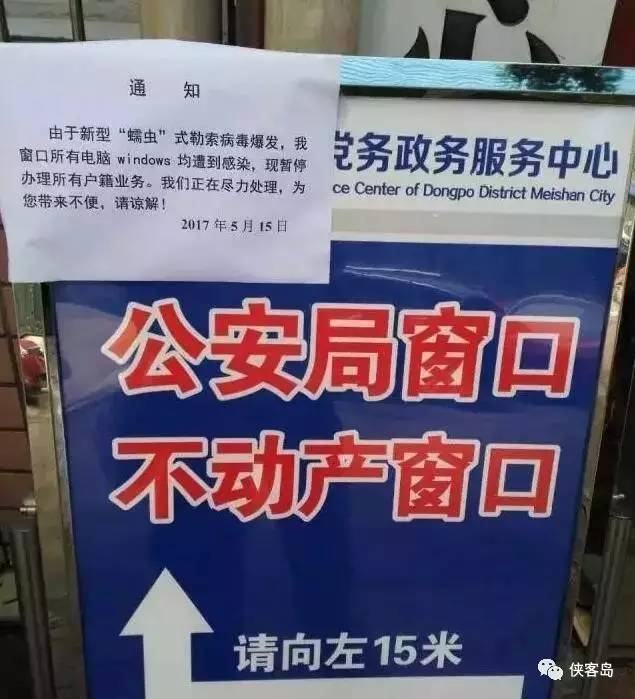

而从各地的反应看,对于网络安全的重视程度显然也不一样。国家网信部门,以及上海、北京等省市,几乎在13日就发布了应急通告;15日上午发生的感染,中西部省份则偏多。也有业界专家指出,像政府、企事业单位、校园等机构,很多领导对网络安全的概念还停留在“电脑中毒了就找人杀杀毒”的地步,很多也觉得“有了内网的物理隔绝就没事儿”,观念和防护措施都相当滞后。

事情还未收场,引起的课题和震撼就已经足够多。这就像是一场公共卫生事件,是平时对安全的重视和组织程度,决定了瘟疫能在多大程度上扩散。不得不说,这是一堂非常生动、非常深刻的网络安全教育课。毕竟,今天我们的个人信息、资产、资料等已经越来越多地与电脑、与网络相联系,而这一过程却不可逆。

文/公子无忌

防范勒索软件病毒攻击的方法在这里

近期国内多所院校出现勒索软件感染情况,磁盘文件会被病毒加密,加密使用了高强度的加密算法对难以破解,被攻击者除了支付高额赎金外,往往没有其他办法解密文件,只有支付高额赎金才能解密恢复文件,对学习资料和个人数据造成严重损失。根据网络安全机构通报,这是不法分子利用NSA黑客武器库泄漏的“永恒之蓝”发起的病毒攻击事件。“永恒之蓝”会扫描开放445文件共享端口的Windows机器,无需用户任何操作,只要开机上网,不法分子就能在电脑和服务器中植入勒索软件、远程控制木马、虚拟货币挖矿机等恶意程序。

在此提醒广大校园网用户:

1、为计算机安装最新的安全补丁,微软已发布补丁MS17-010修复了“永恒之蓝”攻击的系统漏洞,请尽快安装此安全补丁,网址为https://technet.microsoft.com/zh-cn/library/security/MS17-010。

2、关闭445、135、137、138、139端口,关闭网络共享。

3、强化网络安全意识:不明链接不要点击,不明文件不要下载,不明邮件不要打开。 ??

4、尽快(今后定期)备份自己电脑中的重要文件资料到移动硬盘、U盘,备份完后脱机保存该磁盘。

5、建议仍在使用windows xp, windows 2003操作系统的用户尽快升级到 window 7/windows 10,或 windows 2008/2012/2016操作系统。

6、安装正版操作系统、Office软件等。